Os hackers têm como alvo os servidores de conferência TrueConf em ataques que exploram uma vulnerabilidade de dia zero, permitindo-lhes executar arquivos arbitrários em todos os terminais conectados.

A falha é rastreada como CVE-2026-3502 e recebeu uma pontuação de gravidade média. Isso decorre de uma falta de verificação de integridade no mecanismo de atualização do software, que pode ser usado para substituir a atualização legítima por uma variante maliciosa.

TrueConf é uma plataforma de videoconferência que pode ser executada como um servidor auto-hospedado. Embora também ofereça suporte a implantações em nuvem, geralmente é projetado para ambientes fechados e off-line.

De acordo com o fornecedor, mais de 100.000 organizações fizeram a transição para TrueConf durante a pandemia de COVID-19 para atividades comerciais online remotas. Entre os usuários do TrueConf estão forças militares, agências governamentais, empresas de petróleo e gás e empresas de gerenciamento de tráfego aéreo.

Os investigadores da CheckPoint têm monitorizado uma campanha que identificam como TrueChaos que, desde o início do ano, tem explorado CVE-2026-3502 em ataques de dia zero contra entidades governamentais no Sudeste Asiático.

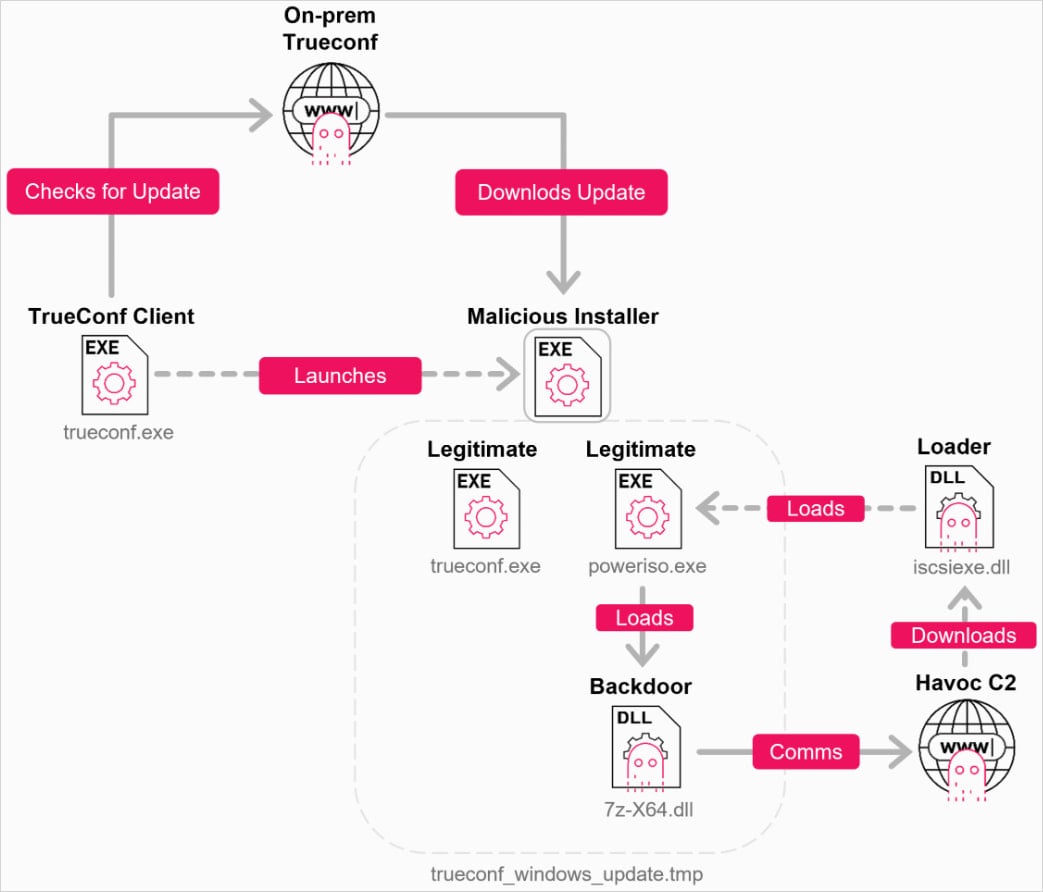

“Um invasor que obtiver o controle do servidor TrueConf local pode substituir o pacote de atualização esperado por um executável arbitrário, apresentado como a versão atual do aplicativo, e distribuí-lo a todos os clientes conectados”, CheckPoint diz.

“Como o cliente confia na atualização fornecida pelo servidor sem a validação adequada, o arquivo malicioso pode ser entregue e executado sob o disfarce de uma atualização TrueConf legítima.”

A falha afeta TrueConf versões 8.1.0 a 8.5.2e após o relatório da CheckPoint ao fornecedor, uma correção foi lançada na versão 8.5.3 em março de 2026.

Operação “TrueChaos”

A CheckPoint tem confiança moderada em atribuir a atividade TrueChaos a um ator de ameaça do nexo chinês, com base em táticas, técnicas e procedimentos (TTPs), no uso de Alibaba Cloud e Tencent para hospedar a infraestrutura de comando e controle (C2) e vitimologia.

Os ataques se espalharam por meio de um servidor TrueConf governamental gerenciado centralmente, impactando diversas agências, enviando arquivos maliciosos por meio de atualizações falsas para todos os clientes TrueConf conectados.

Fonte: Ponto de Verificação

A cadeia de infecção inclui o carregamento lateral de DLL e a implantação de ferramentas de reconhecimento (lista de tarefas, tracert), escalonamento de privilégios (desvio de UAC via iscicpl.exe) e o estabelecimento de persistência.

Os pesquisadores não conseguiram recuperar a carga final, mas notaram que o tráfego de rede apontava para a infraestrutura Havoc C2, tornando altamente provável que o implante Havoc tenha sido usado.

Fonte: Ponto de Verificação

Havoc é uma estrutura C2 de código aberto capaz de executar comandos, gerenciar processos, manipular tokens do Windows, executar shellcode e implantar cargas adicionais em sistemas comprometidos.

Já foi usado anteriormente pelo cluster de ameaças chinês ‘Dragão Amaranto‘ em ataques com escopo de segmentação semelhante.

O relatório da CheckPoint compartilha indicadores de comprometimento (IoCs), bem como vários sinais de infecção. Fortes sinais de violação incluem a presença de poweriso.exe ou 7z-x64.dlle artefatos suspeitos como %AppData%RoamingAdobeupdate.7z ou iscsiexe.dll.

O pentesting automatizado prova que o caminho existe. O BAS prova se seus controles o impedem. A maioria das equipes executa um sem o outro.

Este whitepaper mapeia seis superfícies de validação, mostra onde termina a cobertura e fornece aos profissionais três perguntas de diagnóstico para qualquer avaliação de ferramenta.

Deseja saber mais sobre Segurança Clique Aqui!

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.