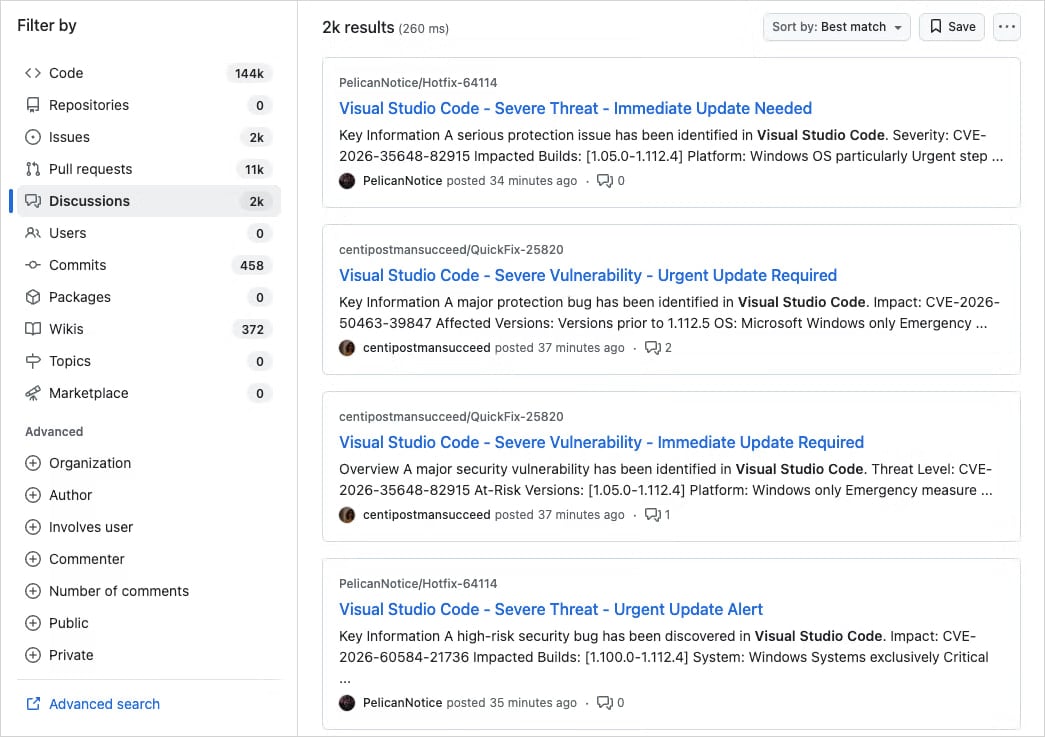

Uma campanha em grande escala tem como alvo os desenvolvedores no GitHub com alertas de segurança falsos do Visual Studio Code (VS Code) postados na seção Discussões de vários projetos, para induzir os usuários a baixar malware.

As postagens com spam são elaboradas como avisos de vulnerabilidade e usam títulos realistas como “Vulnerabilidade grave – atualização imediata necessária”, muitas vezes incluindo IDs CVE falsos e linguagem urgente.

Em muitos casos, o autor da ameaça se faz passar por verdadeiros mantenedores ou pesquisadores de código para ter uma falsa sensação de legitimidade.

A empresa de segurança de aplicativos Socket afirma que a atividade parece fazer parte de uma operação bem organizada e em grande escala, e não de um ataque oportunista e com alvo restrito.

As discussões são publicadas de forma automatizada a partir de contas recém-criadas ou de baixa atividade em milhares de repositórios em poucos minutos e acionam notificações por e-mail para um grande número de usuários e seguidores marcados.

Fonte: Soquete

“As primeiras pesquisas mostram milhares de postagens quase idênticas em repositórios, indicando que este não é um incidente isolado, mas uma campanha coordenada de spam”, dizem os pesquisadores do Socket em um comunicado. relatório essa semana.

“Como as discussões do GitHub acionam notificações por e-mail para participantes e observadores, essas postagens também são entregues diretamente nas caixas de entrada dos desenvolvedores.”

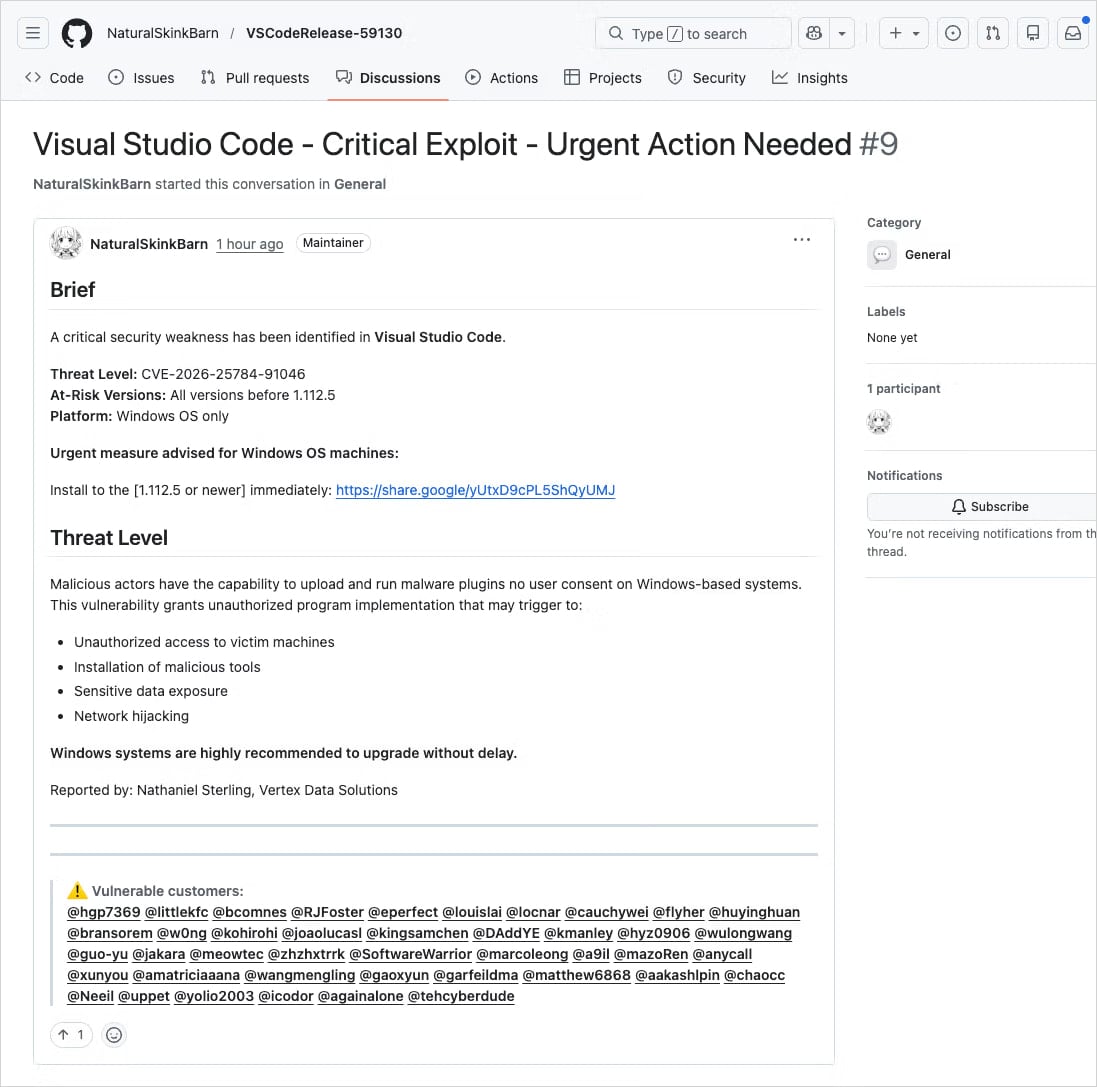

As postagens incluem links para versões supostamente corrigidas das extensões VS Code afetadas, hospedadas em serviços externos como o Google Drive.

Fonte: Soquete

Embora o Google Drive obviamente não seja o canal oficial de distribuição de software para uma extensão do VS Code, é um serviço confiável e os usuários que agem com pressa podem perder o sinal de alerta.

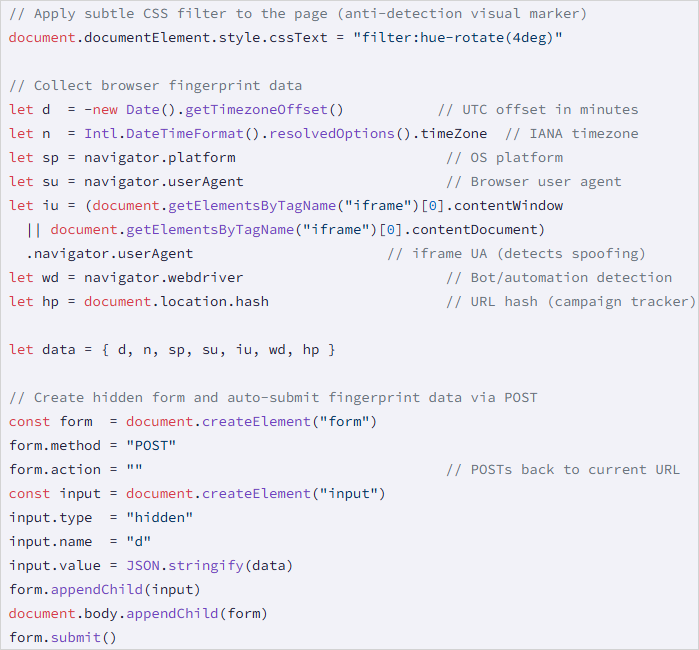

Clicar no link do Google aciona uma cadeia de redirecionamento baseada em cookies que leva as vítimas ao drnatashachinn(.)com, que executa um script de reconhecimento JavaScript.

Essa carga coleta o fuso horário, localidade, agente do usuário, detalhes do sistema operacional e indicadores da vítima para automação. Os dados são empacotados e enviados ao comando e controle por meio de uma solicitação POST.

Fonte: Soquete

Esta etapa serve como uma camada de filtragem do sistema de distribuição de tráfego (TDS), traçando perfis de alvos para expulsar bots e pesquisadores e entregando o segundo estágio apenas para vítimas validadas.

O Socket não capturou a carga útil do segundo estágio, mas observou que o script JS não a entrega diretamente, nem tenta capturar credenciais.

Esta não é a primeira vez que os agentes de ameaças abusam dos sistemas legítimos de notificação do GitHub para distribuir phishing e malware.

Em março de 2025, uma campanha generalizada de phishing teve como alvo 12.000 repositórios GitHub com alertas de segurança falsos projetados para induzir os desenvolvedores a autorizarem um aplicativo OAuth malicioso que dava aos invasores acesso às suas contas.

Em junho de 2024, os agentes de ameaças acionaram o sistema de e-mail do GitHub por meio de comentários de spam e solicitações pull enviadas em repositórios, para direcionar os alvos para páginas de phishing.

Quando confrontados com alertas de segurança, os usuários são aconselhados a verificar os identificadores de vulnerabilidade em fontes confiáveis, como Banco de dados nacional de vulnerabilidades (NVD), o catálogo de vulnerabilidades exploradas conhecidas da CISA ou o site do MITRE para o Vulnerabilidades e exposições comuns programa.

reserve um momento para considerar sua legitimidade antes de entrar em ação e procure sinais de fraude, como links externos para download, CVEs não verificáveis e marcação em massa de usuários não relacionados.

O pentesting automatizado prova que o caminho existe. O BAS prova se seus controles o impedem. A maioria das equipes executa um sem o outro.

Este whitepaper mapeia seis superfícies de validação, mostra onde termina a cobertura e fornece aos profissionais três perguntas de diagnóstico para qualquer avaliação de ferramenta.

Deseja saber mais sobre Segurança Clique Aqui!

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.