Na semana passada, a enorme botnet “Internet das Coisas” (IoT) conhecida como Kimlobo tem atrapalhado O Projeto Internet Invisível (I2P), uma rede de comunicações descentralizada e criptografada projetada para anonimizar e proteger as comunicações online. Os usuários I2P começaram a relatar interrupções na rede na mesma época em que os botmasters Kimwolf começaram a confiar nela para evitar tentativas de remoção contra os servidores de controle da botnet.

Kimwolf é uma botnet que surgiu no final de 2025 e infectou rapidamente milhões de sistemas, transformando dispositivos IoT mal protegidos, como caixas de streaming de TV, porta-retratos digitais e roteadores, em retransmissores para tráfego malicioso e ataques de negação de serviço distribuído (DDoS) anormalmente grandes.

I2P é uma rede descentralizada e focada na privacidade que permite que as pessoas se comuniquem e compartilhem informações anonimamente.

“Ele funciona roteando dados através de múltiplas camadas criptografadas em nós operados por voluntários, ocultando a localização do remetente e do destinatário”, disse o Site I2P explica. “O resultado é uma rede segura e resistente à censura, projetada para sites privados, mensagens e compartilhamento de dados.”

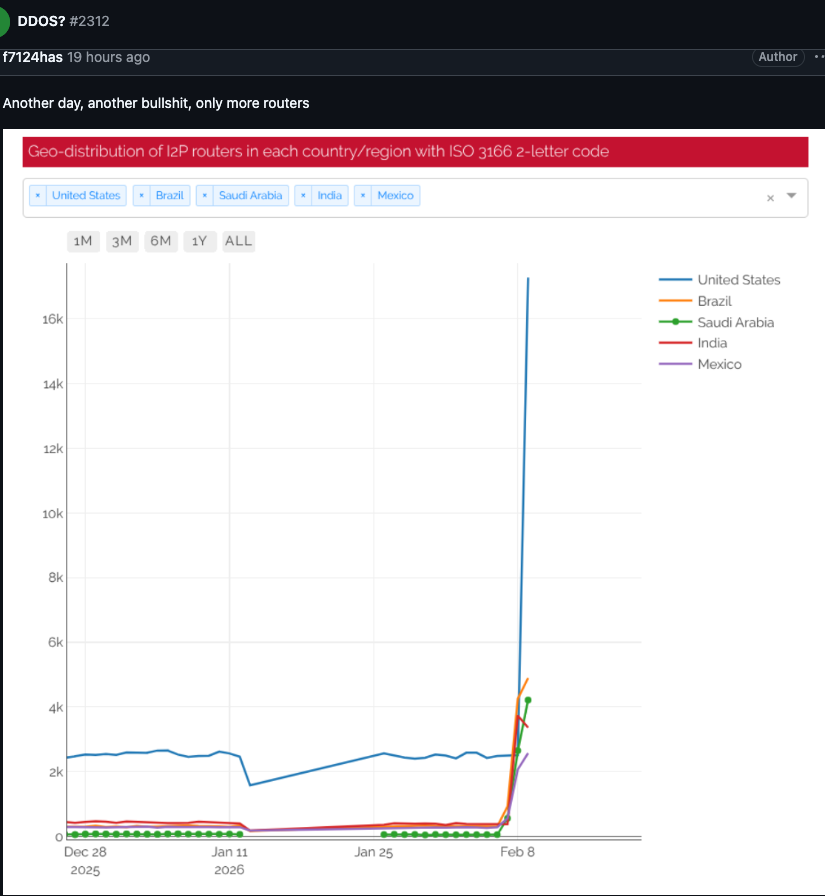

Em 3 de fevereiro, os usuários I2P começaram reclamando na página GitHub da organização cerca de dezenas de milhares de roteadores sobrecarregam repentinamente a rede, impedindo que os usuários existentes se comuniquem com nós legítimos. Os usuários relataram um número cada vez maior de novos roteadores ingressando na rede que não conseguiam transmitir dados e que o influxo maciço de novos sistemas havia sobrecarregado a rede a ponto de os usuários não conseguirem mais se conectar.

Usuários I2P reclamando de interrupções de serviço causadas por um número cada vez maior de roteadores que subitamente inundam a rede.

Quando um usuário I2P perguntou se a rede estava sob ataque, outro usuário respondeu: “Parece que sim. Meu roteador físico congela quando o número de conexões excede 60.000”.

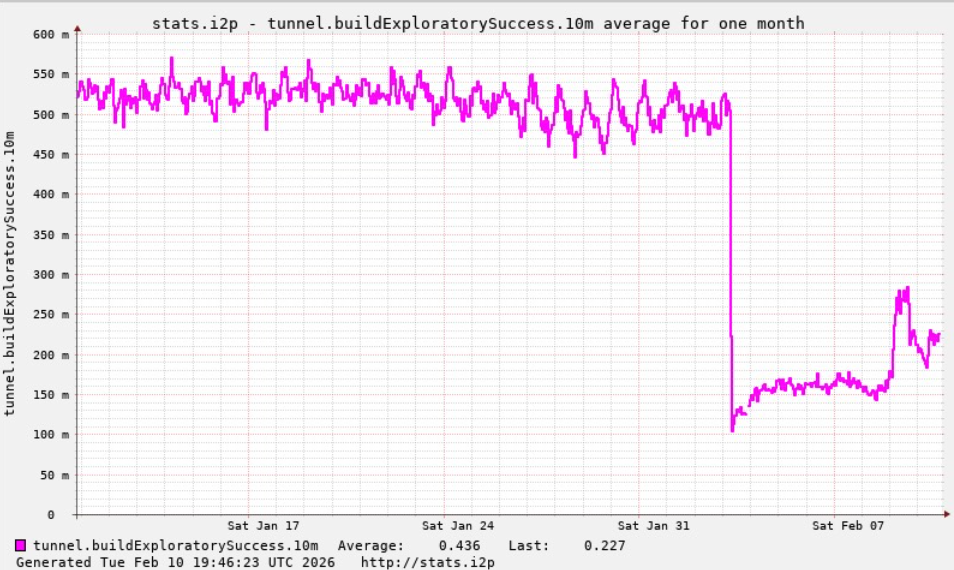

Um gráfico compartilhado por desenvolvedores I2P mostrando uma queda acentuada nas conexões bem-sucedidas na rede I2P na época em que o botnet Kimwolf começou a tentar usar a rede para comunicações substitutas.

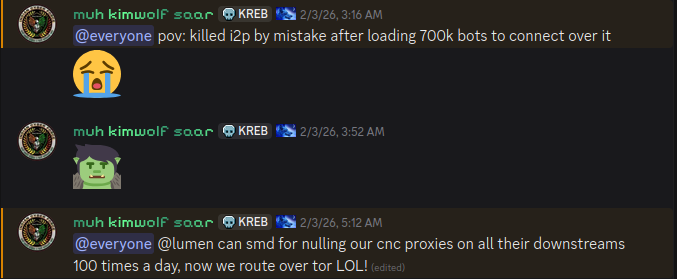

No mesmo dia em que os usuários do I2P começaram a perceber as interrupções, os indivíduos que controlam o Kimwolf postaram em seu canal Discord que haviam interrompido acidentalmente o I2P após tentarem ingressar em 700.000 bots infectados pelo Kimwolf como nós na rede.

O botmaster Kimwolf discute abertamente o que está fazendo com o botnet em um canal do Discord com meu nome.

Embora Kimwolf seja conhecido como uma arma potente para lançar ataques DDoS, as interrupções causadas esta semana por parte da botnet que tenta ingressar no I2P são conhecidas como “Ataque Sybil”, uma ameaça em redes peer-to-peer onde uma única entidade pode perturbar o sistema criando, controlando e operando um grande número de identidades falsas e pseudônimas.

Na verdade, o número de roteadores infectados pelo Kimwolf que tentaram ingressar no I2P na semana passada foi muitas vezes maior que o tamanho normal da rede. I2Ps Página da Wikipédia diz que a rede consiste em cerca de 55.000 computadores distribuídos por todo o mundo, com cada participante atuando como roteador (para retransmitir o tráfego) e como cliente.

No entanto, Lance Jamesfundador da consultoria de segurança cibernética com sede em Nova York Unidade 221B e o fundador original do I2P, disse ao KrebsOnSecurity que toda a rede I2P agora consiste em entre 15.000 e 20.000 dispositivos em um determinado dia.

Um usuário I2P postou este gráfico em 10 de fevereiro, mostrando dezenas de milhares de roteadores – a maioria dos Estados Unidos – tentando repentinamente ingressar na rede.

Benjamin Brundage é fundador de Sintetizanteuma startup que rastreia serviços de proxy e foi a primeira a documentar as técnicas exclusivas de divulgação de Kimwolf. Brundage disse que os operadores Kimwolf têm tentado construir uma rede de comando e controle que não possa ser facilmente derrubada por empresas de segurança e operadores de rede que trabalham juntos para combater a propagação da botnet.

Brundage disse que as pessoas que controlam Kimwolf têm experimentado o uso de I2P e uma rede de anonimato semelhante – Tor — como uma rede de comando e controle de backup, embora não tenha havido relatos de interrupções generalizadas na rede Tor recentemente.

“Não creio que o objetivo deles seja derrubar o I2P”, disse ele. “Eles estão mais procurando uma alternativa para manter a botnet estável diante de tentativas de remoção.”

O botnet Kimwolf criou desafios para a Cloudflare no final do ano passado, quando começou a instruir milhões de dispositivos infectados a usarem as configurações do sistema de nomes de domínio (DNS) da Cloudflare, fazendo com que domínios de controle associados ao Kimwolf usurpassem repetidamente Amazônia, Maçã, Google e Microsoft na classificação pública da Cloudflare dos sites mais solicitados.

James disse que a rede I2P ainda está operando com cerca de metade de sua capacidade normal e que uma nova versão está sendo lançada, o que deve trazer algumas melhorias de estabilidade para os usuários na próxima semana.

Enquanto isso, Brundage disse que a boa notícia é que os senhores supremos de Kimwolf parecem ter alienado recentemente alguns de seus desenvolvedores e operadores mais competentes, levando a um erro de novato na semana passada que fez com que o número geral da botnet caísse em mais de 600.000 sistemas infectados.

“Parece que eles estão apenas testando coisas, como realizar experimentos em produção”, disse ele. “Mas o número de botnets está caindo significativamente agora e eles parecem não saber o que estão fazendo.”

Deseja saber mais sobre Segurança Clique Aqui!

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.