Somente em raras ocasiões alguém presta atenção à seção de reconhecimento de uma divulgação de vulnerabilidade.

Mas para a pessoa que encontrou o bug, muitas vezes é a conclusão de horas de trabalho, tentativa e erro, busca por reconhecimento e, finalmente, ver a vulnerabilidade ser corrigida. Os caçadores de bugs estão fazendo um grande favor a todos nós quando divulgam de forma responsável uma vulnerabilidade ao fornecedor.

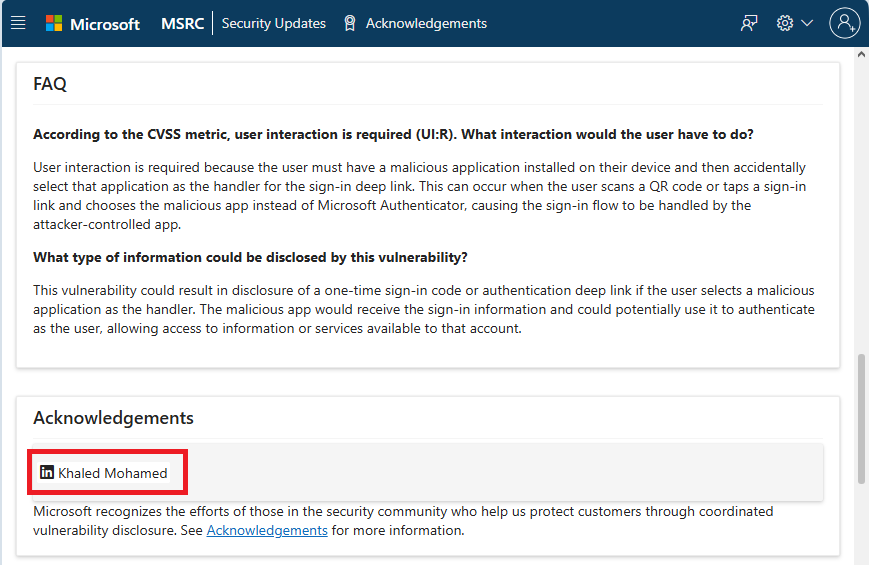

Esta semana conversamos com Khaled Mohamed, o caçador de recompensas de insetos que encontrou CVE-2026-26123uma falha no Microsoft Authenticator para iOS e Android, onde, em alguns casos, outro aplicativo no seu telefone pode roubar ou usar indevidamente seus códigos de login.

P: Conte-nos um pouco sobre você. Como você acabou na segurança cibernética?

Mirar Khaled Mohammedum engenheiro de segurança de 23 anos e também um ativo caçador de recompensas de bugs. Fui listado no Hall da Fama de várias grandes empresas, incluindo Google, GitHub, LinkedIn, Mastercard, Starbucks e Vimeo. Acho extremamente gratificante identificar problemas de segurança significativos para algumas das organizações mais renomadas do mundo. Há uma sensação incrível ao corrigir uma vulnerabilidade que poderia ter impactado seriamente inúmeros usuários.

Minha jornada em direção à segurança cibernética começou de uma forma difícil e pouco convencional.

Eu era aquele garoto que adorava explorar e quebrar coisas. Eventualmente, me tornei um “script kiddie”. Ainda me lembro da emoção de desligar o Wi-Fi do meu vizinho com um script simples e pensar que governava o mundo.

A partir daí, comecei a aprender sobre segurança cibernética, especialmente segurança na web – como sites podem ser quebrados e como protegê-los.

Quando eu tinha 15 anos, consegui meu primeiro projeto freelance: teste de penetração de aplicativos web. Não consegui encontrar nenhuma vulnerabilidade real, mas essa experiência foi um ponto de viragem. Isso me levou a descobrir a verdadeira ciência por trás da segurança cibernética. Passei a me formar em Ciência da Computação e continuo aprendendo todos os dias. Realmente não há fim para isso.

Acho que muitas pessoas nesta área compartilham uma história semelhante. Em sua essência, a curiosidade é o que nos faz seguir em frente.

P: Você decidiu encontrar uma vulnerabilidade no Authenticator ou algo incomum chamou sua atenção?

R: Como mencionei anteriormente, sou um caçador de recompensas de bugs, embora não estivesse visando especificamente o Microsoft Authenticator na época. Acontece que percebi algo incomum na maneira como o aplicativo lidava com links diretos e fluxos de login em dispositivos móveis. Quando você toca em um link de login ou escaneia um código QR, o sistema operacional solicita “Abrir link”.

Isso me deixou curioso. O que aconteceria se um aplicativo diferente interceptasse essa ação? Quanto mais eu investiguei e experimentei, mais claro ficou que havia um problema de segurança genuíno. Puxar esse tópico eventualmente me levou a descobrir e relatar CVE-2026-26123.

P: O que mais o surpreendeu na vulnerabilidade do Authenticator?

R: CVE-2026-26123 pode levar ao controle total da conta de uma forma surpreendentemente simples. Se um aplicativo malicioso fosse instalado no dispositivo e o usuário digitalizasse um código QR de login usando o scanner integrado do telefone, sua conta poderia efetivamente ser controlada. Até mesmo proteções avançadas, como a autenticação de dois fatores (2FA), poderiam ser ignoradas, deixando todas as contas Microsoft associadas completamente comprometidas.

O impacto potencial no mundo real na autenticação multifatorial e nos fluxos de login sem senha foi significativo e isso realmente me surpreendeu.

P: Que conselho você daria aos aspirantes a caçadores de bugs ou a qualquer pessoa que esteja começando na segurança cibernética?

R: Sempre pense como um invasor e treine sua mentalidade para identificar o impacto potencial por trás de cada ação. Seu conhecimento técnico é apenas uma ferramenta: use-o para alcançar o impacto que você imaginou.

Teste tudo sozinho. Não presuma que algo é seguro só porque outros já o testaram antes. Pense profundamente sobre como as coisas ainda podem estar vulneráveis e, em seguida, trabalhe para provar ou refutar suas suposições por meio de testes práticos.

P: Qual você acha que é o erro mais comum cometido em segurança cibernética?

R: Um dos erros mais comuns – e mais perigosos – na segurança cibernética é subestimar o nível real de ameaça. Muitas organizações ainda acreditam que os ataques cibernéticos são eventos raros ou que os invasores têm como alvo principal corporações grandes e conhecidas. Na realidade, qualquer empresa, independentemente do tamanho ou da reputação, pode tornar-se um alvo.

P: Há mais alguma coisa que você gostaria de compartilhar com nosso público?

R: Quero que as pessoas saibam que a divulgação responsável funciona. A Microsoft respondeu por meio de seu programa de divulgação coordenada de vulnerabilidades, e o patch foi lançado como parte da atualização de segurança de 10 de março de 2026, o que significa que os usuários agora estão protegidos.

Esse processo – um pesquisador descobre um problema, relata-o de forma responsável e o fornecedor o corrige – é o que mantém todo o ecossistema mais seguro ao longo do tempo. Se você encontrar uma vulnerabilidade, relate-a. Não se sente nisso.

Gostaríamos de agradecer a Khaled Mohamed pelo seu tempo e desejar-lhe tudo de melhor em seus empreendimentos futuros.

Não informamos apenas sobre a segurança do telefone: nós a fornecemos

Os riscos de cibersegurança nunca devem ultrapassar as manchetes. Mantenha as ameaças longe de seus dispositivos móveis baixando o Malwarebytes para iOS e o Malwarebytes para Android hoje mesmo.

Deseja saber mais sobre Segurança Clique Aqui!

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.