A maioria dos sites de phishing são pouco mais do que cópias estáticas de páginas de login de destinos on-line populares e muitas vezes são rapidamente derrubados por ativistas antiabuso e empresas de segurança. Mas uma nova oferta furtiva de phishing como serviço permite que os clientes evitem essas duas armadilhas: ela usa links habilmente disfarçados para carregar o site real da marca alvo e, em seguida, atua como um retransmissor entre a vítima e o site legítimo – encaminhando o nome de usuário, a senha e o código de autenticação multifator (MFA) da vítima para o site legítimo e retornando suas respostas.

Existem inúmeros kits de phishing que os possíveis golpistas podem usar para começar, mas manejá-los com sucesso requer um mínimo de habilidade na configuração de servidores, nomes de domínio, certificados, serviços de proxy e outros trabalhos técnicos repetitivos. Digitar Starkillerum novo serviço de phishing que carrega dinamicamente uma cópia ativa da página de login real e registra tudo o que o usuário digita, fazendo proxy dos dados do site legítimo de volta para a vítima.

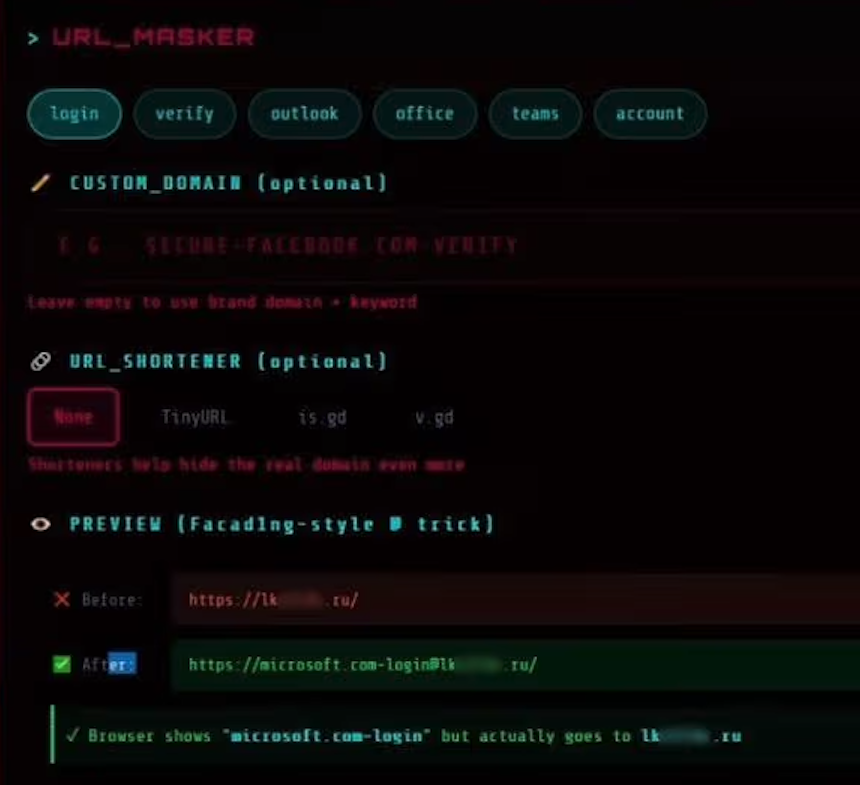

De acordo com uma análise de Starkiller pela empresa de segurança IA anormalo serviço permite que os clientes selecionem uma marca para se passar por (por exemplo, Apple, Facebook, Google, Microsoft et. al.) e gera um URL enganoso que imita visualmente o domínio legítimo enquanto direciona o tráfego através da infraestrutura do invasor.

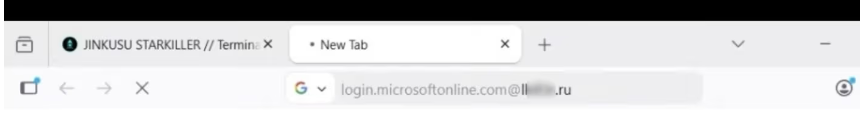

Por exemplo, um link de phishing direcionado a clientes da Microsoft aparece como “login.microsoft.com@(URL malicioso/abreviado aqui)”. O sinal “@” no truque do link é antigo, mas bom, porque tudo antes do “@” em um URL é considerado dados de nome de usuário, e a página de destino real é o que vem depois do sinal “@”. Esta é a aparência no navegador do alvo:

Imagem: IA anormal. A página de destino maliciosa real está desfocada nesta imagem, mas podemos ver que termina em .ru. O serviço também oferece a capacidade de inserir links de diferentes serviços de encurtamento de URL.

Depois que os clientes Starkiller selecionam o URL a ser phishing, o serviço é ativado um contêiner Docker executando um instância do navegador Chrome sem cabeça que carrega a página de login real, encontrada anormal.

“O contêiner então atua como um proxy reverso man-in-the-middle, encaminhando as entradas do usuário final para o site legítimo e retornando as respostas do site”, pesquisadores da Abnormal Callie Barão e Piotr Wojtyla escreveu em uma postagem no blog na quinta-feira. “Cada pressionamento de tecla, envio de formulário e token de sessão passam pela infraestrutura controlada pelo invasor e são registrados ao longo do caminho.”

Na verdade, o Starkiller oferece monitoramento de sessões em tempo real aos cibercriminosos, permitindo-lhes transmitir ao vivo a tela do alvo enquanto interagem com a página de phishing, disseram os pesquisadores.

“A plataforma também inclui captura de keylogger para cada pressionamento de tecla, roubo de cookies e tokens de sessão para controle direto de contas, rastreamento geográfico de alvos e alertas automatizados do Telegram quando novas credenciais chegam”, escreveram eles. “A análise de campanha completa a experiência do operador com contagens de visitas, taxas de conversão e gráficos de desempenho – o mesmo tipo de painel de métricas que uma plataforma SaaS (software como serviço) legítima ofereceria.”

Abnormal disse que o serviço também intercepta e retransmite habilmente as credenciais de MFA da vítima, uma vez que o destinatário que clica no link está na verdade se autenticando no site real por meio de um proxy, e quaisquer tokens de autenticação enviados são então encaminhados para o serviço legítimo em tempo real.

“O invasor captura os cookies e tokens da sessão resultantes, dando-lhes acesso autenticado à conta”, escreveram os pesquisadores. “Quando os invasores retransmitem todo o fluxo de autenticação em tempo real, as proteções MFA podem ser efetivamente neutralizadas, apesar de funcionarem exatamente como projetadas.”

O recurso “URL Masker” do serviço de phishing Starkiller apresenta opções para configurar o link malicioso. Imagem: Anormal.

Starkiller é apenas um dos vários serviços de crimes cibernéticos oferecidos por um grupo de ameaças que se autodenomina Jinkusuque mantém um fórum de usuários ativo onde os clientes podem discutir técnicas, solicitar recursos e solucionar problemas de implantações. Um recurso à la carte coletará endereços de e-mail e informações de contato de sessões comprometidas e avisa que os dados podem ser usados para criar listas de alvos para campanhas de phishing subsequentes.

Este serviço parece-me uma evolução notável no phishing, e o seu aparente sucesso será provavelmente copiado por outros cibercriminosos empreendedores (assumindo que o serviço funciona tão bem como afirma). Afinal, os usuários de phishing dessa forma evitam os custos iniciais e os constantes aborrecimentos associados ao malabarismo com vários domínios de phishing, além de prejudicar os métodos tradicionais de detecção de phishing, como lista de bloqueio de domínios e análise de páginas estáticas.

Também reduz enormemente a barreira de entrada para cibercriminosos novatos, observaram pesquisadores da Abnormal.

“O Starkiller representa uma escalada significativa na infraestrutura de phishing, refletindo uma tendência mais ampla em direção a ferramentas de crime cibernético comoditizadas e de estilo empresarial”, conclui o relatório. “Combinado com mascaramento de URL, sequestro de sessão e desvio de MFA, ele dá aos cibercriminosos de baixa qualificação acesso a recursos de ataque que antes estavam fora de alcance.”

Deseja saber mais sobre Segurança Clique Aqui!

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.