Uma variedade de criadores de aplicativos com tecnologia de IA prometem dar vida às suas ideias com rapidez e facilidade. Infelizmente, sabemos exatamente quem está sempre em busca de novas ideias para dar vida – principalmente porque somos muito bons em identificar e bloquear as antigas. Estamos falando de phishers, é claro. Recentemente, descobrimos que eles adicionaram um novo truque ao seu arsenal: gerar sites usando o Bolha Construtor de aplicativos da web com tecnologia de IA. É altamente provável que esta tática esteja agora disponível através de uma ou mais plataformas de phishing como serviço, o que praticamente garante que estas iscas começarão a aparecer numa vasta gama de ataques. Mas vamos detalhar isso passo a passo.

Por que os phishers estão usando o Bubble?

Incluir um link direto para um site de phishing em um e-mail é um bilhete unidirecional para o fracasso. Há uma grande probabilidade de a mensagem nem chegar ao seu destino, pois os filtros de segurança provavelmente a bloquearão antes que o usuário a veja. Da mesma forma, o uso de redirecionamentos automatizados tem sido um grande sinal de alerta para soluções de segurança modernas. E os códigos QR? Embora fazer com que a vítima escaneie um código com seu telefone em vez de clicar em um link possa funcionar em teoria, os phishers inevitavelmente perdem tráfego nessa etapa – nem todo mundo está disposto a inserir credenciais corporativas em um dispositivo pessoal. É aqui que os serviços automatizados de geração de código vêm em socorro dos cibercriminosos.

Bubble se posiciona como uma plataforma sem código para desenvolvimento de aplicativos web e móveis. Essencialmente, um usuário descreve o que precisa por meio de uma interface visual e a plataforma gera uma solução finalizada. Os phishers adotaram essa tecnologia para criar aplicativos da web cujos endereços eles incorporam em seus e-mails de phishing. Embora a função real desses aplicativos se reduza ao mesmo antigo redirecionamento automatizado para um site malicioso, existem algumas nuances específicas em jogo.

Primeiro, a aplicação web resultante é hospedada diretamente nos servidores da plataforma. O URL pronto para uso em um e-mail de phishing é semelhante a https://%nome%.bubble.io/. Do ponto de vista das soluções de segurança, este parece ser um site legítimo e antigo.

Segundo, o código deste aplicativo web não parece um redirecionamento típico. Para ser honesto, é difícil dizer como é. O código gerado por esta plataforma sem código é uma enorme confusão de JavaScript e estruturas isoladas Shadow DOM (Document Object Model). Mesmo para um especialista, é difícil compreender o que está acontecendo à primeira vista; você realmente precisa pesquisar para entender como tudo funciona e qual é o propósito. Algoritmos automatizados de análise de código da web têm ainda mais probabilidade de falhar, chegando frequentemente ao veredicto de que este é apenas um site funcional e útil.

O que são essas plataformas de phishing e qual é o objetivo final?

Os phishers de hoje raramente desenvolvem e implementam novos truques do zero. A maioria usa kits de phishing – essencialmente construtores DIY para lançar esquemas fraudulentos – ou até mesmo plataformas de phishing como serviço em grande escala.

Essas plataformas fornecem aos invasores um kit de ferramentas sofisticado (e altamente frustrante) que está em constante evolução para melhorar a entrega de e-mails e contornar as defesas antiphishing. Por exemplo, estas ferramentas permitem aos atacantes, entre muitas outras coisas, fazer o seguinte: interceptar cookies de sessão; realizar phishing por meio do Google Tasks (uma tática que abordamos em uma postagem anterior); executar ataques adversários no meio (AiTM) para validar a autenticação de dois fatores (2FA) e contorná-la em tempo real; criar sites de phishing equipados com honeypots e geofencing para se esconder de rastreadores de segurança; e use assistentes de IA para gerar e-mails de phishing exclusivos. Para piorar a situação, a infraestrutura dessas plataformas geralmente é hospedada em serviços perfeitamente legítimos como a AWS, tornando suas táticas ainda mais difíceis de detectar.

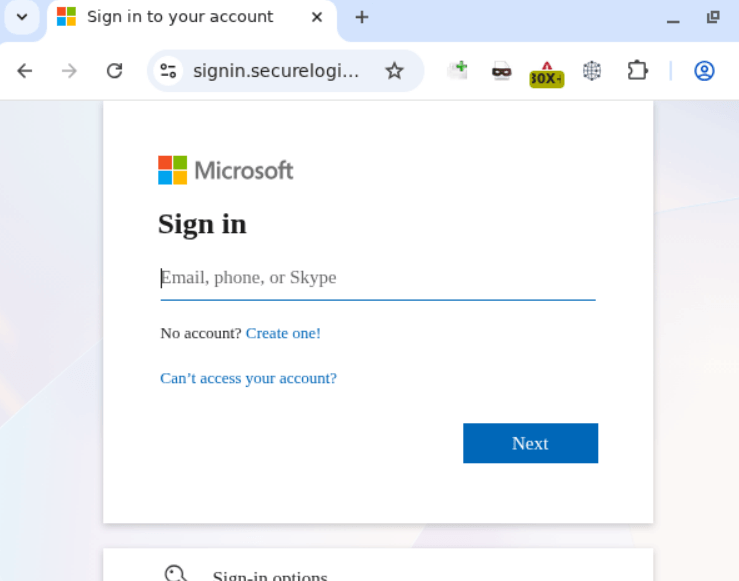

As mesmas plataformas são usadas para criar a página de destino final que coleta credenciais. Neste caso específico, o aplicativo web hospedado no Bubble redireciona as vítimas para um site – completo com uma verificação Cloudflare – que imita uma janela de login da Microsoft.

Aparentemente, no universo paralelo dos invasores, o Skype ainda é uma ferramenta de comunicação viável, mas por outro lado, o site parece extremamente convincente.

Como proteger sua empresa de ataques sofisticados de phishing

No cenário digital atual, os funcionários precisam compreender claramente que as credenciais corporativas só devem ser inseridas em serviços e sites que inegavelmente pertençam à empresa. Você pode aumentar a conscientização da sua equipe sobre as ameaças cibernéticas modernas usando Plataforma Automatizada de Conscientização sobre Segurança da Kaspersky para treinamento on-line.

É claro que mesmo o funcionário mais cauteloso pode ocasionalmente morder a isca. Recomendamos equipar todas as estações de trabalho conectadas à Internet com soluções de segurança robustas que simplesmente bloquearão qualquer tentativa de visitar um site malicioso. Por fim, para reduzir o número de e-mails perigosos que lotam as caixas de entrada corporativas, sugerimos a implantação de um produto de segurança de gateway com tecnologias antiphishing avançadas.

Deseja saber mais sobre Segurança Digital & Antivírus Clique Aqui!

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.